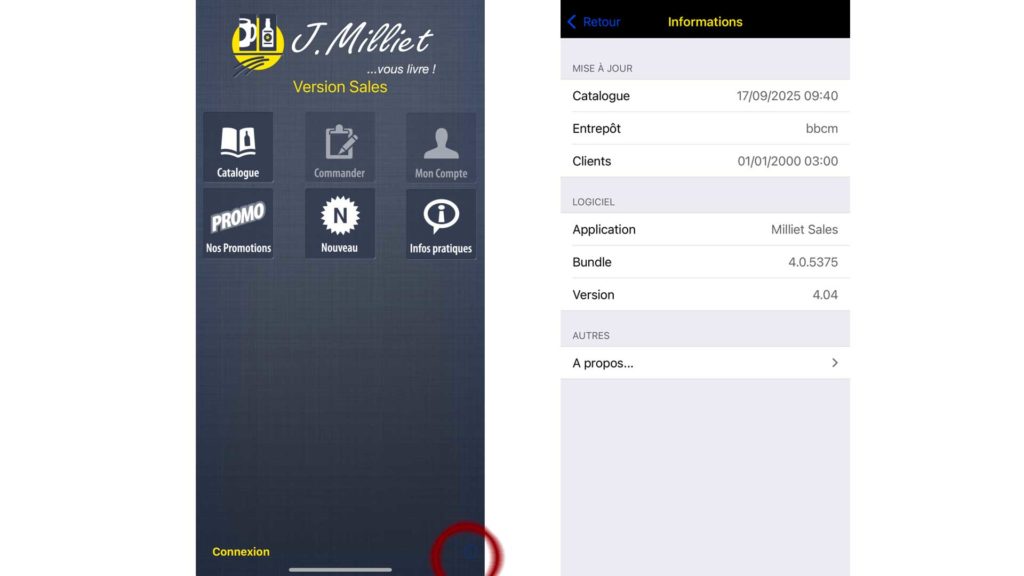

Les applications Milliet et Milliet Sales viennent de passer en nouvelle version : 👉 Pour vérifier votre version : dans l’applicattion, cliquez sur le petit « i » bleu en bas à droite. Si le numéro affiché est 4.04, vous êtes bien à jour. 📱 Utilisateurs iPhone : pour mettre à jour, ouvrez l’App Store, cliquez sur…

Catégorie : Informatique

Carnet d’entrées : [F6]En transit : [F7]Source : [F8]Chat : [F11]

Amis admins, Privilégiez le protocole UDP si la connexion WAN est stable (Fibre, pas de bago). Privilégiez le protocole TCP si la connexion WAN est instable (4G, 5G, Satellite, temps de réponse rallongés)

Vous ne voulez pas que vos données transitent par les USA et leur absence de respect des données privées ? Utilisez https://www.swisstransfer.com/ Et oui, c’est en Suisse !

Une MAJ de Sage Compta en v12 aura lieu du 01 au 05/09/2025. Ca impliquera une indisponibilité totale de la compta les 01-02/09/2025. Les membres du service compta seront formés le 12/09/2025 sur cette nouvelle version et son lot de nouveautés.

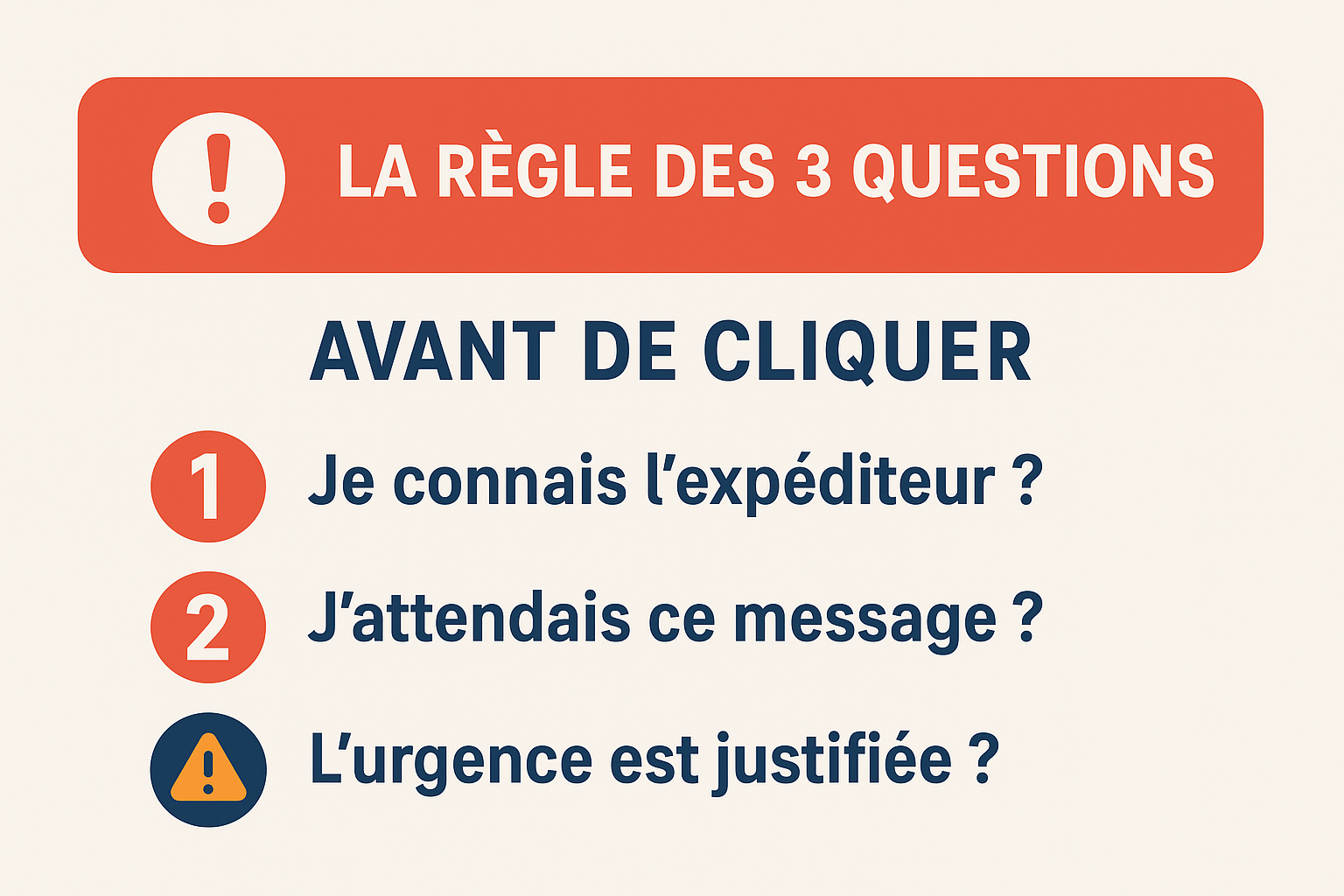

La rentrée est là ! Après la période estivale, nous revenons tous avec une boîte mail bien remplie. Entre les messages internes, les fournisseurs, les clients… il est tentant de cliquer rapidement pour rattraper le retard. Mais attention : les cybercriminels savent que c’est une période idéale pour piéger les utilisateurs. 👉 Pour éviter toute…

Saviez-vous que UnitedHealth assurant 1 américain sur 2 a été piraté en janvier 2024 ? L’enquête a révélé qu’un des salariés utilisait le même mot de passe à titre personnel et au travail. Les pirates ont récupéré les informations sur le dark Web (suite à une fuite de données comme il en existe souvent actuellement)…

La nouvelle version 1.048 de TobitTeamiOS a été testée par Apple et sera bientôt disponible sur l’AppStore. Cette mise à jour corrige un bug critique qui provoquait des plantages dans les versions bêta 3 et 4. Les utilisateurs peuvent s’attendre à une application plus stable et plus fiable. #TobitTeamiOS Aperçu de toutes les modifications :…

Si vous êtes passés sur DashLane, n’oubliez surtout pas de supprimer les mots de passe qui étaient enregistrés sur votre navigateur (Chrome, Edge) et qui vous polluent en se plaçant juste devant la fenêtre DashLane. Ils sont, qui plus est, nettement plus simples à récupérer pour les pirates. Lorsque vous êtes passés à DashLAne, vous aviez exporté…